微软紧急发布了4个Exchange电子邮件服务组件高危 0day 漏洞。

目前Exchange 高危的 0day 漏洞(CVE-2021-26855,CVE-2021-26857,CVE-2021-26858,CVE-2021-27065)部分细节已经公开,不排除高危漏洞的攻击利用 POC 公布从而爆发大面积的攻击利用。建议及时升级到Exchange的最新版本,漏洞影响Exchange的 2010/2013/2016/2019。

漏洞详情

1、CVE-2021-26855 Exchange 请求伪造(SSRF)漏洞

Exchange 中的一个服务器端请求伪造(SSRF)漏洞,它使攻击者能够发送任意 HTTP 请求并通过 Exchange Server 进行身份验证。

2、CVE-2021-26857 Exchange 反序列化漏洞

统一消息服务中的反序列化漏洞。不安全的反序列化漏洞可以使不可信的用户可控制数据被程序进行反序列化利用。利用此漏洞攻击者可以在 Exchange 服务器上以 SYSTEM 身份运行任意代码。

3、CVE-2021-26858 Exchange 任意文件写入漏洞

Exchange 中身份验证后的任意文件写入漏洞。攻击者可以通过 Exchange 服务器进行身份验证,同时可以利用漏洞将文件写入服务器上的任何路径。也可以通过利用 CVE-2021-26855 SSRF 漏洞或通过破坏合法管理员的凭据来进行身份验证。

4、CVE-2021-27065 Exchange 任意文件写入漏洞

Exchange 中身份验证后的任意文件写入漏洞。攻击者可以通过 Exchange 服务器进行身份验证,同时可以利用漏洞将文件写入服务器上的任何路径。也可以通过利用 CVE-2021-26855 SSRF 漏洞或通过破坏合法管理员的凭据来进行身份验证。

影响版本

Exchange 的 2010/2013/2016/2019

解决方案

1、升级 Exchange 的版本到最新

2、进行 Exchange 服务器的安全检查

安全检查

1、检查下列可疑文件

(1)下列的目录是否有可疑的 WebShell 文件

可疑文件名有下列列表,并且包含明显的一句话木马或 WebShell 大马的 asp/aspx 的特征。

(2)下列目录是否有疑似泄露的数据打包压缩包文件

(路径来自黑客的活动细节的过程目录)或者其它的磁盘目录的(zip/7z/rar 文件排查)

(3)下列目录是否有疑似通过 LSASS 转存的可疑文件

路径来自黑客的活动细节的过程目录

2、安全日志检查

(1)CVE-2021-26855:

可以通过以下 Exchange HttpProxy 日志进行检测:

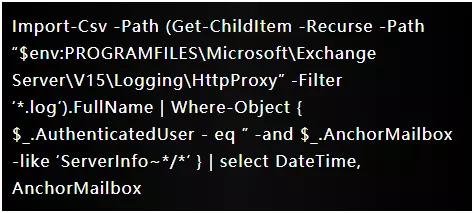

通过以下 Powershell 可直接进行日志检测,并检查是否受到攻击:

如果检测到了入侵,可以通过以下目录获取攻击者采取了哪些活动

(2)CVE-2021-26858:

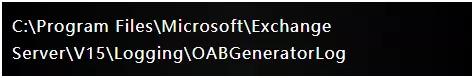

日志目录:

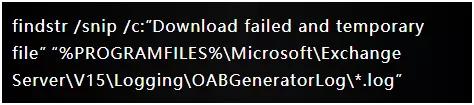

可通过以下命令进行快速浏览,并检查是否受到攻击:

(3)CVE-2021-26857:

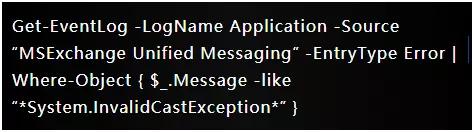

该漏洞单独利用难度稍高,可利用以下命令检测日志条目,并检查是否受到 攻击。

(4)CVE-2021-27065:

通过以下 powershell 命令进行日志检测,并检查是否遭到攻击:

(5)其它攻击程序日志检查:

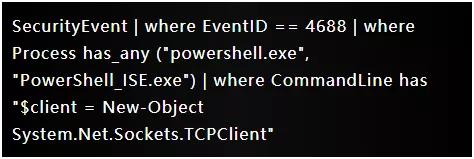

在 Windows 事件记录中寻找 Nishang Invoke-PowerShellTcpOneLine:

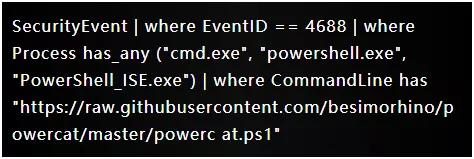

在 Windows 事件日志中查找 cmd 中 PowerCat 的下载和 Windows 事件日志中 的 Powershell 命令行日志:

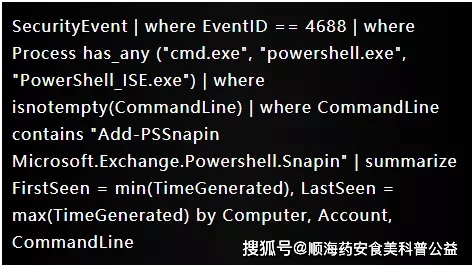

查找正在加载的 Exchange PowerShell Snapin。这可用于导出邮箱数据,应检查后续命令行以验证用法:

参考链接:

https://www.microsoft.com/security/blog/2021/03/02/hafnium-targetingexchange-servers/

https://blogs.microsoft.com/on-the-issues/2021/03/02/new-nationstate-cyberattacks/

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-26855

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-26855

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-26855

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-26855